DevOps & AI 時代の特権アクセス管理 ― KeeperPAMが実現する次世代PAMのかたち

DevOpsの普及により、開発者・SRE・インフラ担当者が本番環境へ直接アクセスする機会は確実に増えています。CI/CDパイプラインは高度に自動化され、TerraformやAnsible、GitHub Actionsなどがクラウド環境をリアルタイムに変更します。その際に利用されるのが、管理者権限を持つ特権アカウントやAPIキーです。

しかし多くの現場では、

・管理者IDを複数人で共有

・スプレッドシートでIDとパスワードを管理しファイルサーバで共有

・クラウドの管理者権限を恒久的に付与

・SSH鍵やAPIトークンをコード内に保存

といった運用が依然として残っています。

これらは短期的には「効率的」に見えるかもしれません。しかし侵害が発生した場合、攻撃者に横展開(ラテラルムーブメント)の機会を与えてしまいます。実際、近年のランサムウェア攻撃の多くは、初期侵入後に特権権限を奪取し、被害を全体へ拡大させています。

また、「誰が、どの権限で、どの操作を行ったのか」を正確に把握できていない組織も少なくありません。ここで重要となるのが特権アクセス管理(PAM)です。

DevOpsユーザーにとってのPAMの具体的メリット

特権アクセス管理は単なるセキュリティ対策ではなく、DevOpsユーザーにとって業務効率と信頼性を高める実践的な基盤です。

① ジャストインタイムアクセス

必要なときだけ一時アカウントに特権権限を付与し、作業終了後に自動削除します。

効果:

・恒久的な管理者権限を排除しリスクを最小化

・誤操作や内部不正の抑止

・監査時の説明責任を明確化

② パスワード非開示アクセス

管理者パスワードを共有せず、Vault経由で接続します。

効果:

・パスワード使い回しやスプレッドシート管理を排除

・退職者や委託終了後の権限残存を防止

・情報漏えいリスクの低減

③ セッション記録と監査証跡

RDP・SSHなどの操作をログおよび録画で保存します。

効果:

・インシデント発生時の迅速な原因究明

・コンプライアンス対応の簡素化

・心理的抑止による不正防止

これにより、特権アクセス管理システムを経由しながらも、従来と変わらない操作感で対象システムへアクセスでき、「セキュリティ強化=開発の妨げ」という構図を解消します。結果として、「スピード」と「信頼性」の両立が可能になります。

なぜ開発段階からPAMが必要なのか

従来、PAMは運用部門が後から導入するものでした。しかしDevOpsでは設計段階から特権アクセスが発生します。後付けでPAMを導入すると、権限構造の再設計やワークフロー変更が必要となり、コストと工数が大きく膨らみます。

Shift-Leftの観点では、開発初期から特権管理を組み込むことが合理的です。CI/CDやInfrastructure as Codeと同様に、「アクセス制御もコード化・自動化する」ことが重要になります。

さらに、開発フェーズからPAMを導入することで、「認証情報は分離管理する」という文化が組織に定着します。これにより、運用フェーズに移行しても安全な特権管理を継続できます。

加えて、実務的な観点として、運用フェーズでの追加システム導入は予算確保が難しいケースが多く、開発段階での提案・導入が現実的であると言えます。

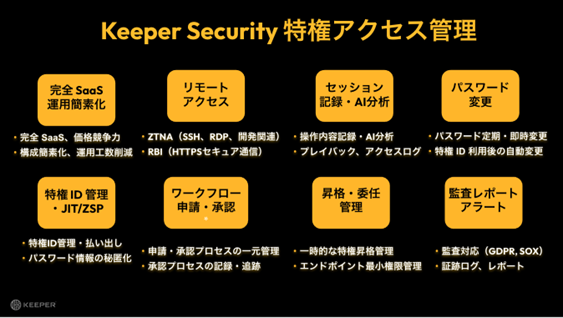

KeeperPAMの特徴

Keeper Privileged Access Manager(KeeperPAM)は、ゼロナレッジアーキテクチャを基盤とした次世代PAMです。完全ゼロトラスト設計により、セッション単位での動的なアクセス制御が可能です。

設計がシンプルであるため、規模にもよりますが数か月で運用開始が可能です。また、導入後にアクセス対象を段階的に拡張することもできます。

主な機能:

・特権IDの集中管理

・パスワード非開示によるセッション接続

・ジャストインタイムアクセス(一時的特権ID利用)

・クラウド/オンプレ/コンテナ環境対応

・API連携による自動化対応

一方、従来型PAMは「境界線ありき」の設計でした。社内ネットワークを前提とした従来型の特権アクセス制御モデルに依存し、構成は複雑化しがちでした。専門家による設計・構築が必要で、運用開始まで半年以上かかるケースも珍しくありません。高コスト・高難度という背景から、日本市場での普及が進みにくかった側面もあります。

AI Agent時代のPAM

今後重要になるポイントは「AI Agentが新たなアクセス主体になる」という視点です。

生成AIや自動化エージェントがAPI経由でインフラを操作する時代において、人間のみを対象としたPAMでは不十分です。AIもIDを持つ主体として扱い、そのアクセスを制御・監査できる仕組みが必要になります。

Keeperは、人(Human Identity)、NHI(Non-Human Identity)、アプリケーション、AI Agentを同一のデジタルアイデンティティ基盤で管理し、ゼロナレッジで保護する構想を示しています。Keeper Securityは、インフラアクセスを保護し、エンタープライズにおけるAI実行のコントロールプレーン(制御層)として機能することを目指しています。

DevOpsの加速、ゼロトラストの普及、そしてAIの台頭。 これらを前提とした次世代PAMの要件を満たすソリューションとして、KeeperPAMは有力な選択肢となっています。

関連リンク

IT-EXchange KeeperPAM

特権アクセス管理・パスワード管理ソリューション

IT-EXchangeでもKeeper Securiyの製品を紹介しています。

この記事の著者:中澤 陽彦

サン・マイクロシステムズ、レッドハットを経てKeeper Security APACでチャネル営業として着任。

パートナー開拓やイネーブルメント、共同でのリード創出を推進し、日本市場でのエコシステム拡大に注力中。

DevOps Hubのアカウントをフォローして

更新情報を受け取る

-

Like on Facebook

-

Like on Feedly