みなさん、こんにちは!

今回は、XM Cyber によるランサム対策についてご紹介いたします。

本記事では、ランサムウェアの最新動向と、その対策について解説します。

実際の被害事例をもとに、なぜ攻撃が止まらないのか、そして今求められる対策について整理していきます。

では、本編です

ランサムウェア被害の現状

ランサムウェアは、情報セキュリティ10大脅威において5年連続で1位となっており、現在も深刻な被害が続いています。つまり、「対策しているつもりでも防げていない」攻撃です。

近年の特徴として、単なるファイルの暗号化にとどまらず、以下のように被害が高度化しています。

- 業務停止を伴うシステム障害

- 個人情報や機密情報の流出

- 公表・恐喝による企業価値の低下

また、攻撃の対象も大企業に限らず、中小企業やサプライチェーン全体へと広がっています。

その結果、1社の被害が取引先や関連企業へ波及するケースも増えています。

このように、ランサムウェアは単なるマルウェア対策では防ぎきれない「組織全体のリスク」として捉える必要があります。

事例から見るランサムウェア攻撃

ランサムウェアグループによる攻撃事例から必要な対策を考えたいと思いおます。

実際にあった以下の事例を解説します。

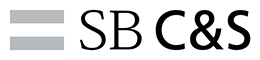

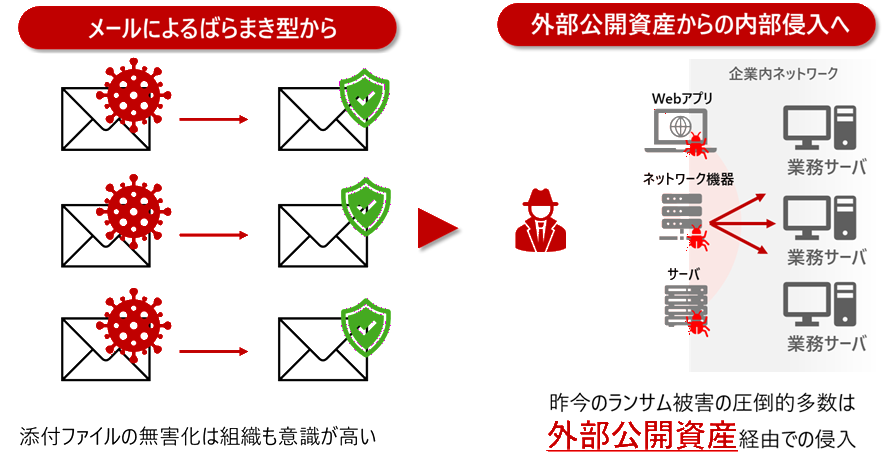

この事例では、次のような流れで被害が拡大しました。

- ネットワーク機器から侵入

- パスワード脆弱性を悪用

- ADサーバを経由して横展開

- データ搾取・暗号化

ポイントは、この事例が【特別な攻撃ではない】という点です。

攻撃の変化(なぜ防げないのか)

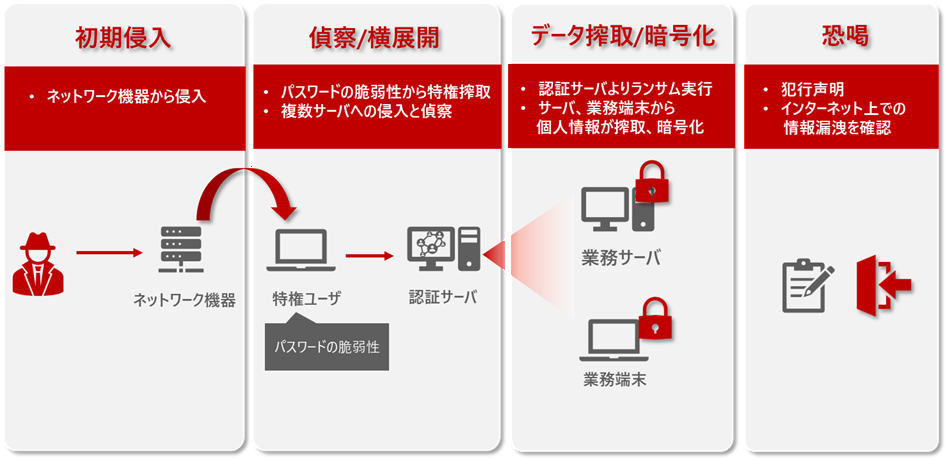

従来のランサムウェア攻撃は、メールによるばらまき型が主流でしたが、現在は外部公開資産を起点とした侵入や正規のIDを使ったネットワーク機器へのアクセスなどへ変化しています。

特徴としては、以下が挙げられます。

- VPNやネットワーク機器が狙われる

- 正規ユーザの認証情報が悪用される

- 侵入後にOS標準機能を使った検知回避(LOTL攻撃)

問題の本質

ランサムウェアの問題は、単なるマルウェアではなく「侵入」と「内部展開」にあります。

つまり、次の2点が本質的な課題となります。

- 初期侵入を防げていない

- 内部展開を止められていない

必要な対策

ランサムウェア対策には、以下の2つの観点が重要です。

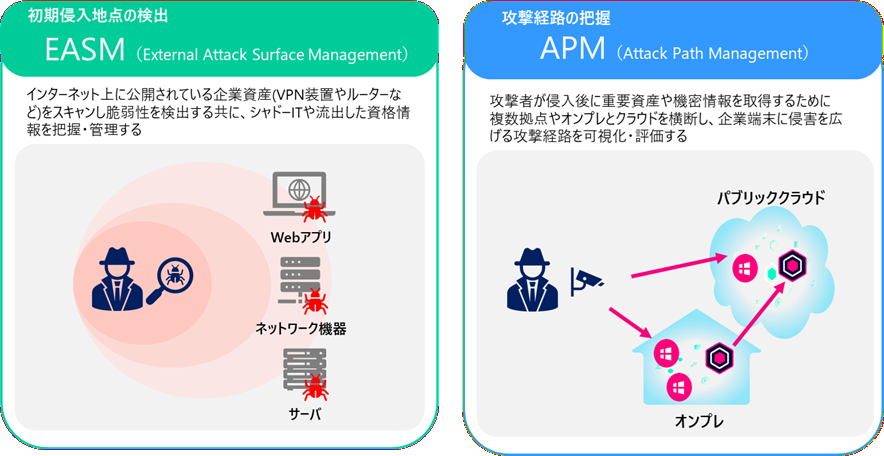

EASM(External Attack Surface Management)

インターネットに公開された資産を可視化し、侵入ポイントを特定するAPM(Attack Path Management)

侵入後の攻撃経路を可視化し、重要資産への到達を防ぐ

求められるセキュリティの変化

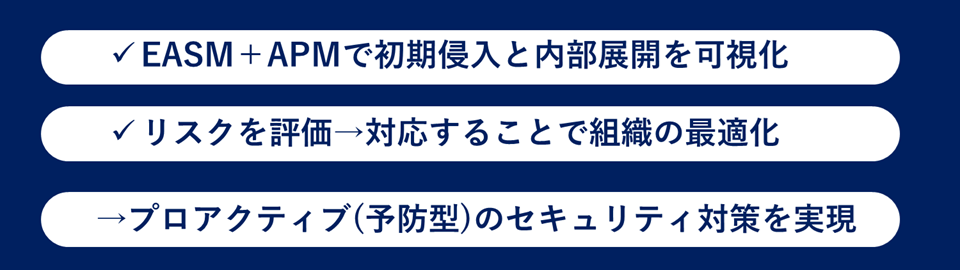

従来は「 対策製品を導入する 」ことが中心でしたが、

現在は「 リスクを評価し、優先順位をつけて対応する 」ことが重要です。

この考え方は、プロアクティブ(予防型)セキュリティと呼ばれます。

XM Cyberでできること

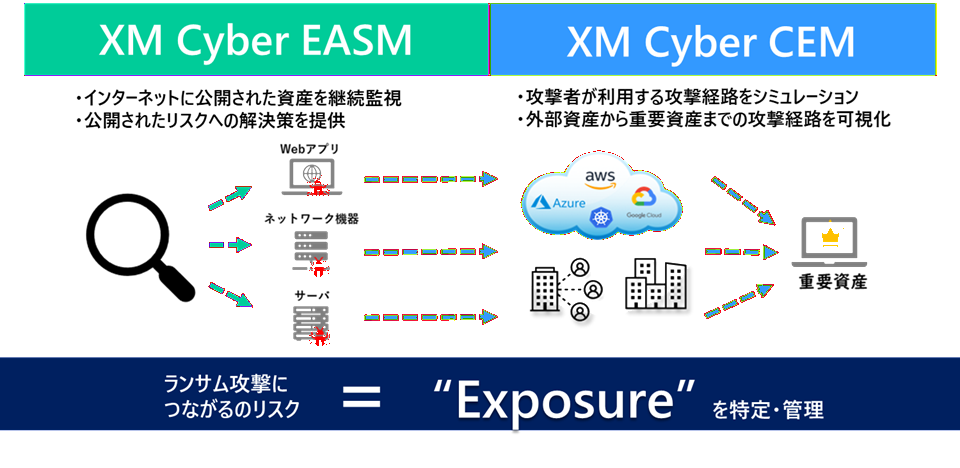

XM Cyberでは、以下を一体的に表現が可能です。

- 外部資産の継続監視(EASM)

- 攻撃経路のシミュレーション(APM)

- リスクに基づく優先順位付け

これにより、侵入から重要資産までを一気通貫で可視化できます!

まとめ

ここまで読んでくださりありがとうございます!

より効果的なランサムウェア対策には

が重要です。

これにより、「リスクを評価して対応する」というセキュリティ運用が実現されます( = CTEM )。

最終的には、予防型(プロアクティブ)なセキュリティへの転換につながります。

※本ブログの内容は投稿時点での情報となります。今後アップデートが重なるにつれ

正確性、最新性、完全性は保証できませんのでご了承ください。

他のおすすめ記事はこちら

著者紹介

SB C&S株式会社

技術本部 技術統括部 第4技術部 1課

秋池 幹直