はじめに

皆さんこんにちは!SB C&Sで iboss 製品のプリセールスを担当している長谷川です。

ibossでは、様々なIdPとSAML連携をサポートしております。

今回は、HENNGE Oneと連携して、SAML環境を構築する手順をご紹介いたします。

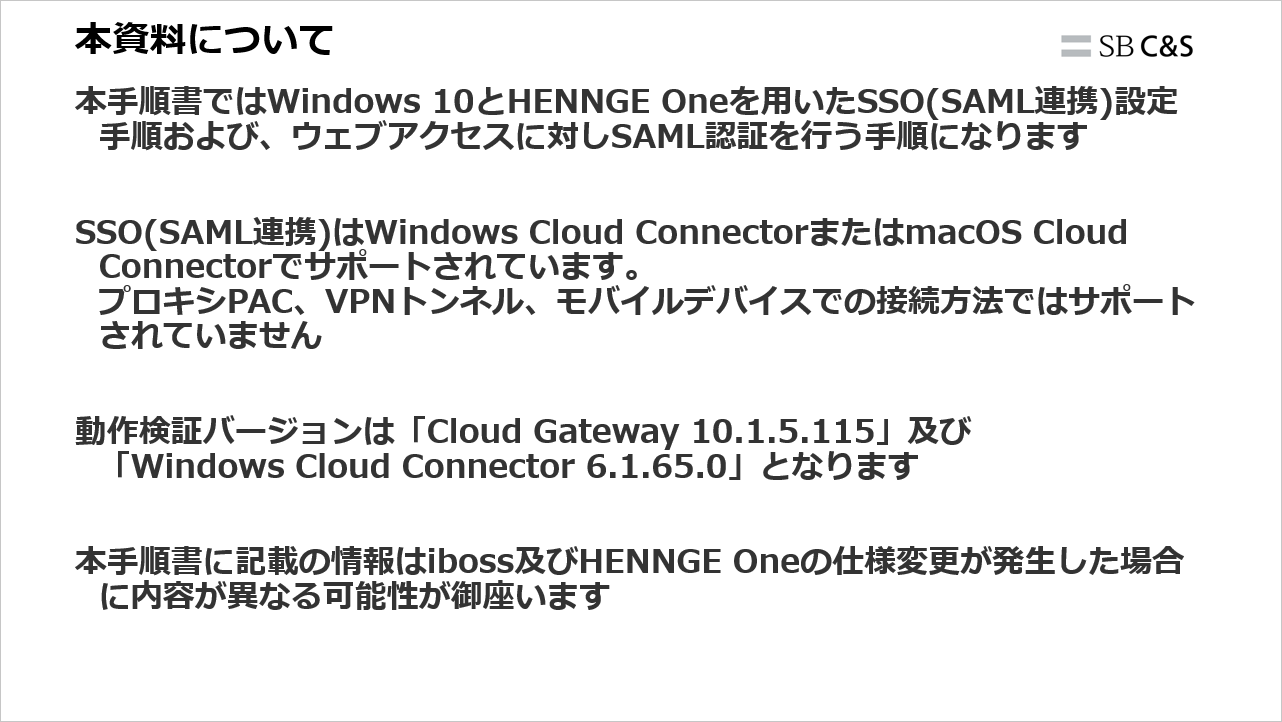

動作イメージ

認証するユーザは、SP(iboss)および、IdP(HENNGE One)とやり取りを行う必要があります。

このため、IdP(HENNGE One)へのアクセスについては、ibossで通信をブロックしないように工夫が必要です。

主な手順としては、バイパス機能を利用することで、SAML連携を行う際に、ibossを経由しないといった手段を用いります。

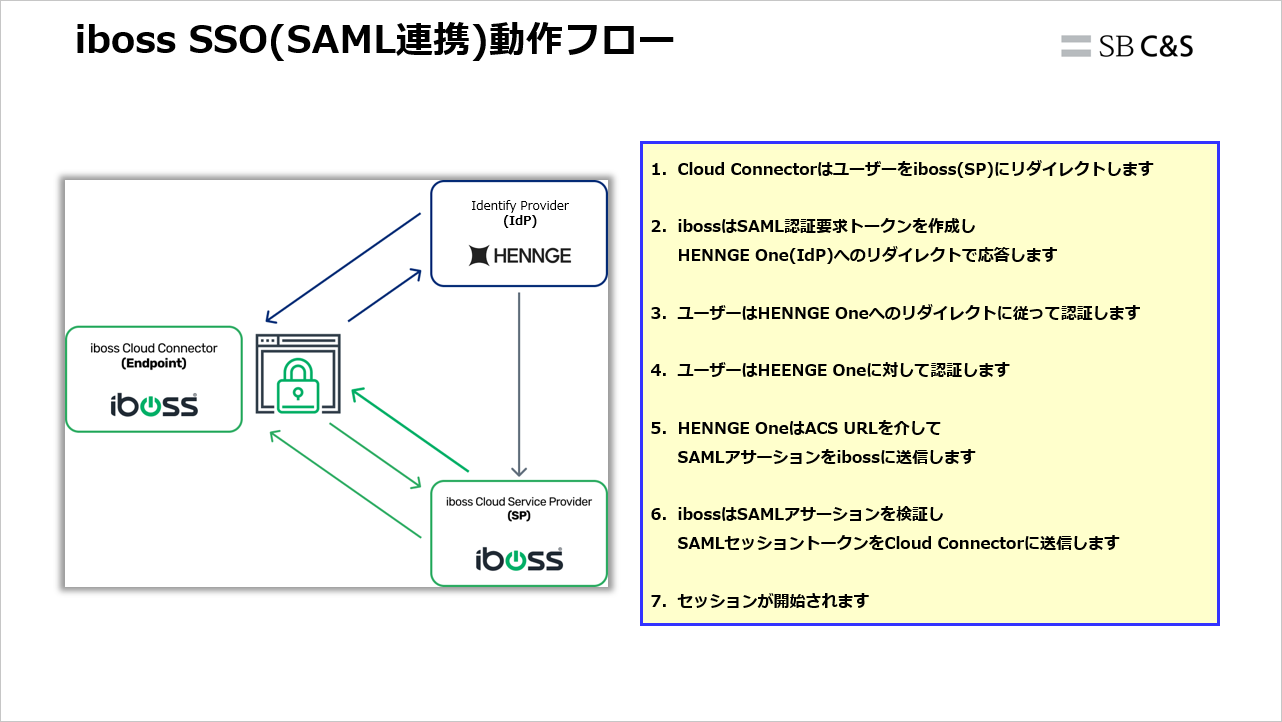

IdP連携設定

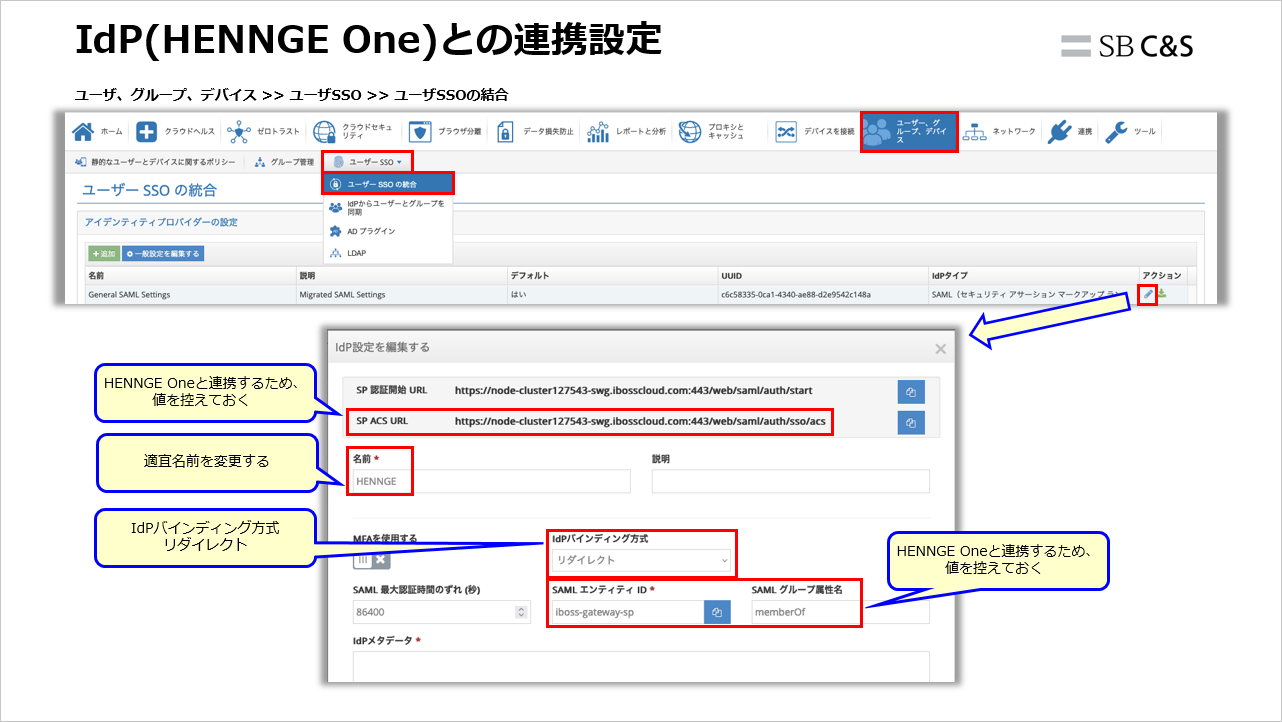

ibossとHENNGE Oneとの連携を行います。

認証時のHENNGE Oneとのアクセスについてバイパスする方法は、後半に紹介いたします。

SAML連携で重要なポイントは、SPとIdPで共通設定値を一字一句同じパラメータにすることです。

そのため、入力ミスを起こさないように、URLなどのパラメータはコピー&ペーストを行います。

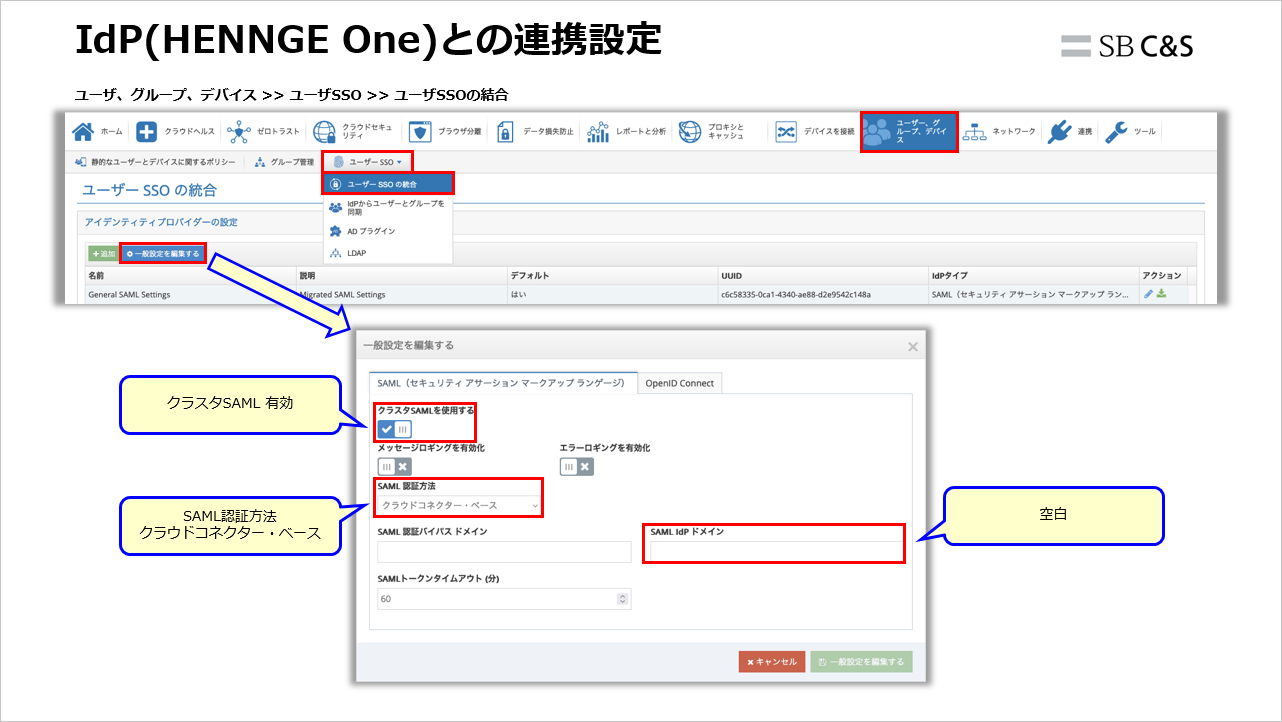

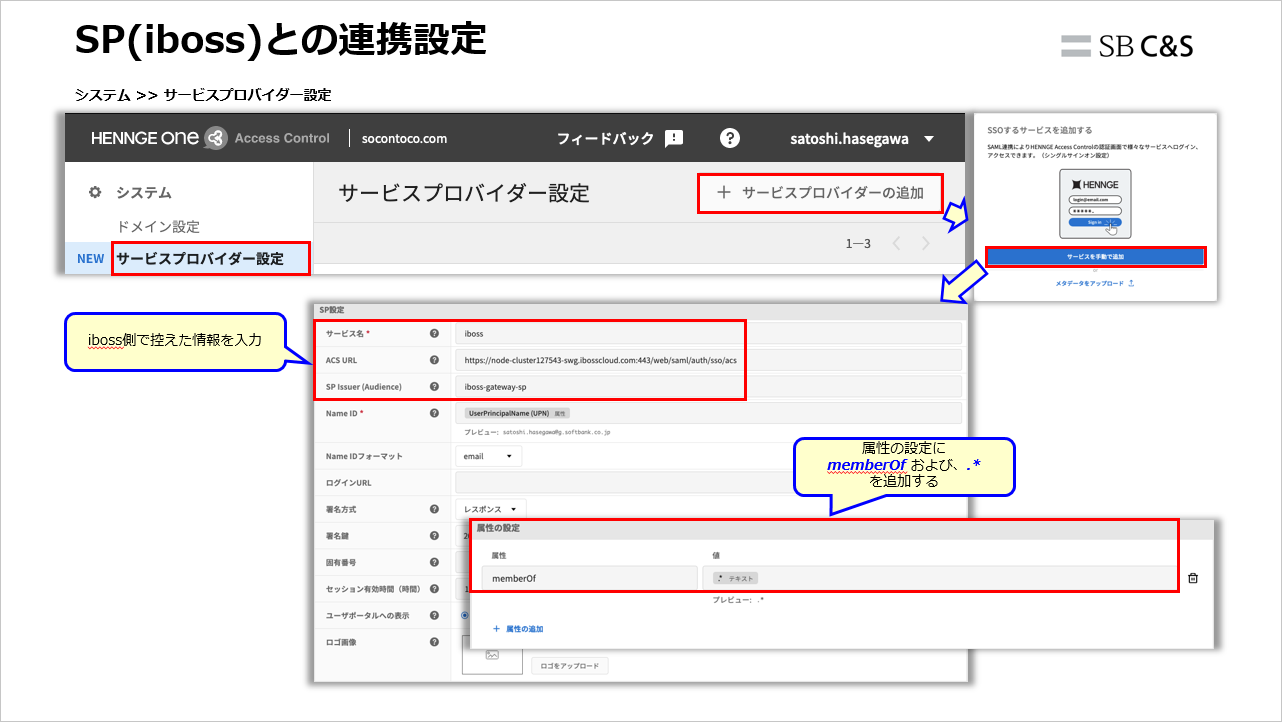

HENNGE One側から見たSP(iboss)との連携設定です。

iboss側で控えた情報を入力します。

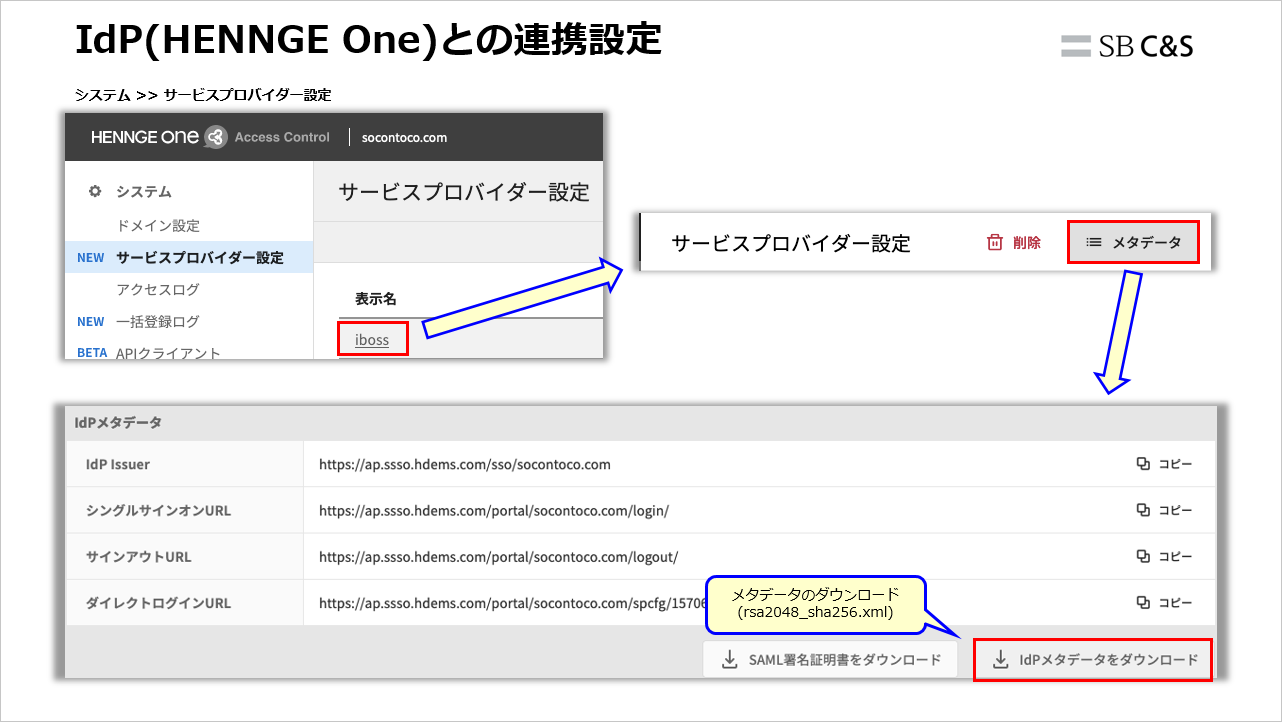

設定が終わった後は、連携用のメタデータがをダウンロードします。

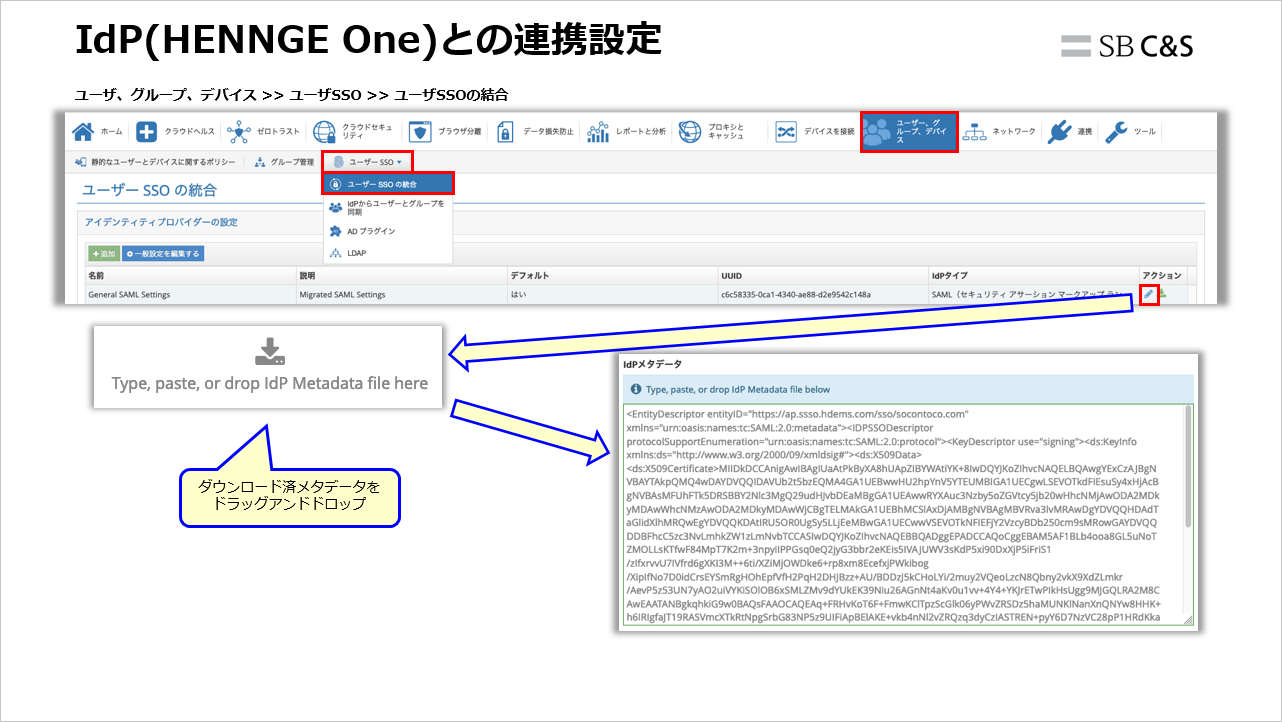

ダウンロードしたメタデータを、iboss側に適用(ドラッグアンドドロップ)します。

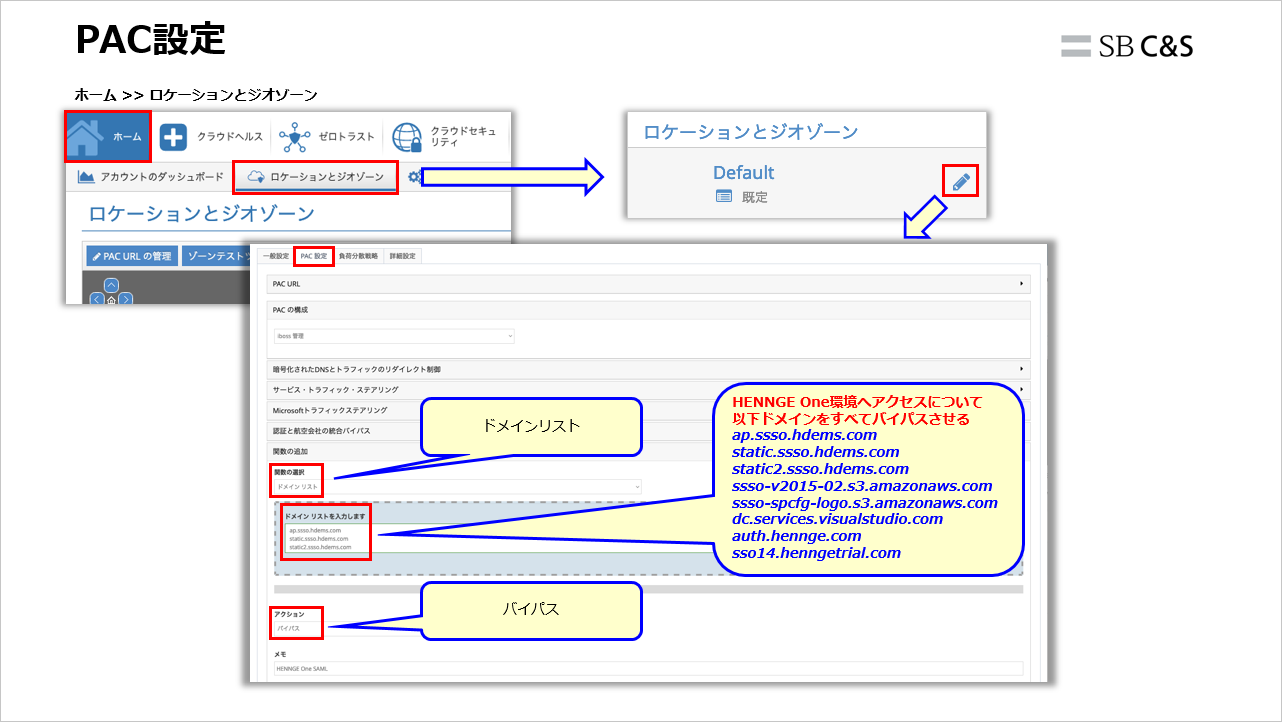

PAC設定

SAML認証のタイミングで、トラブルにならないように、バイパス(ibossを経由させない)設定を行います。

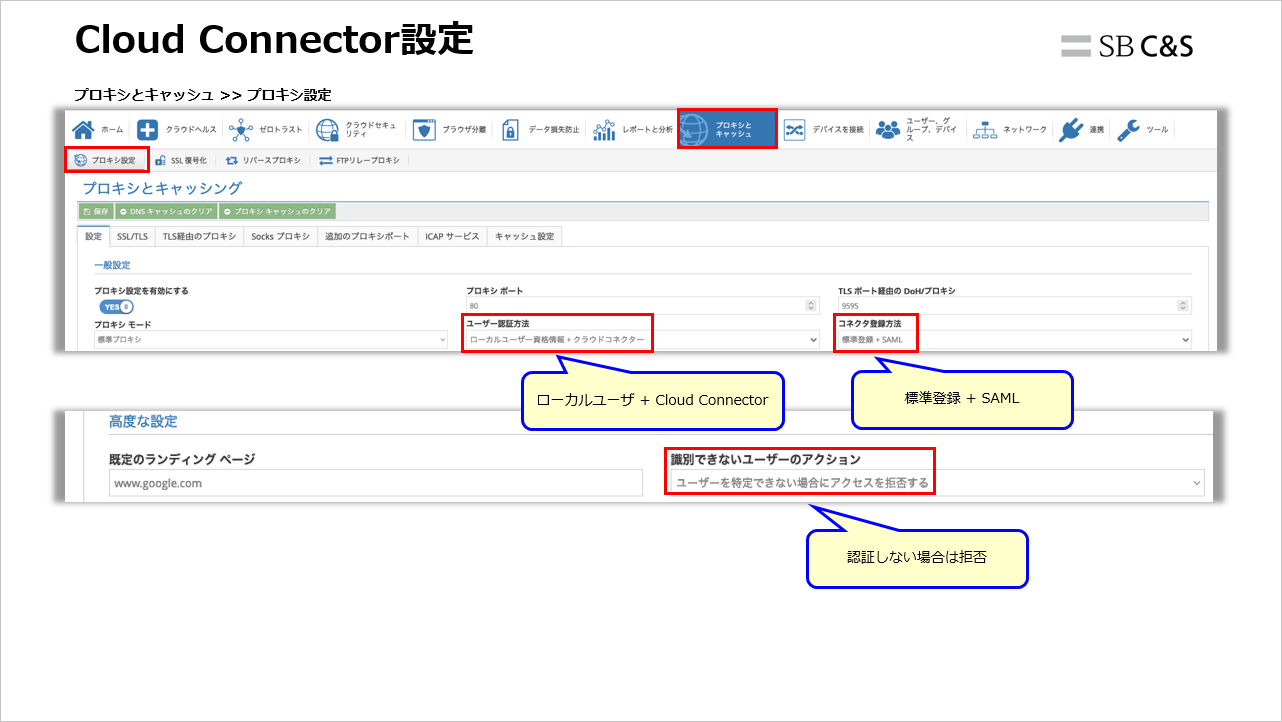

認証処理を行う設定を行います。

SSL復号の設定を行います。

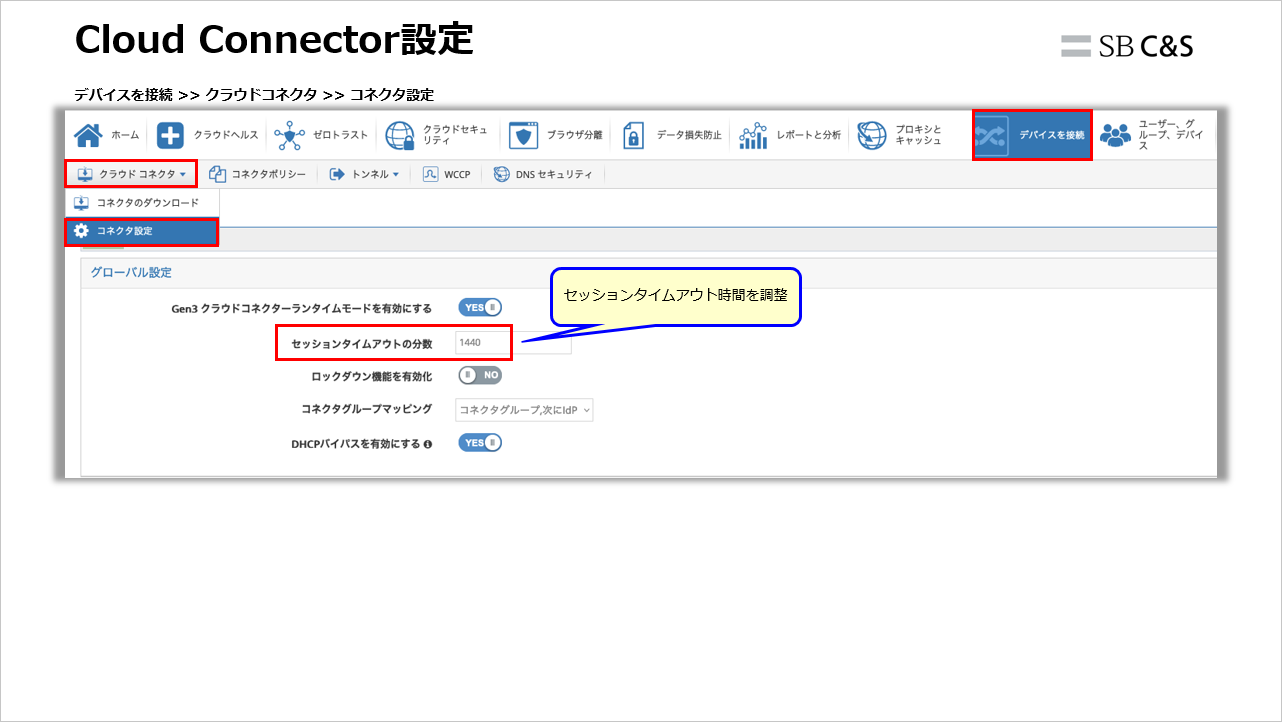

認証後、どれだけ維持するかを指定します。

端末にインストールしたエージェントをアプリケーションとして表示できるようにします。

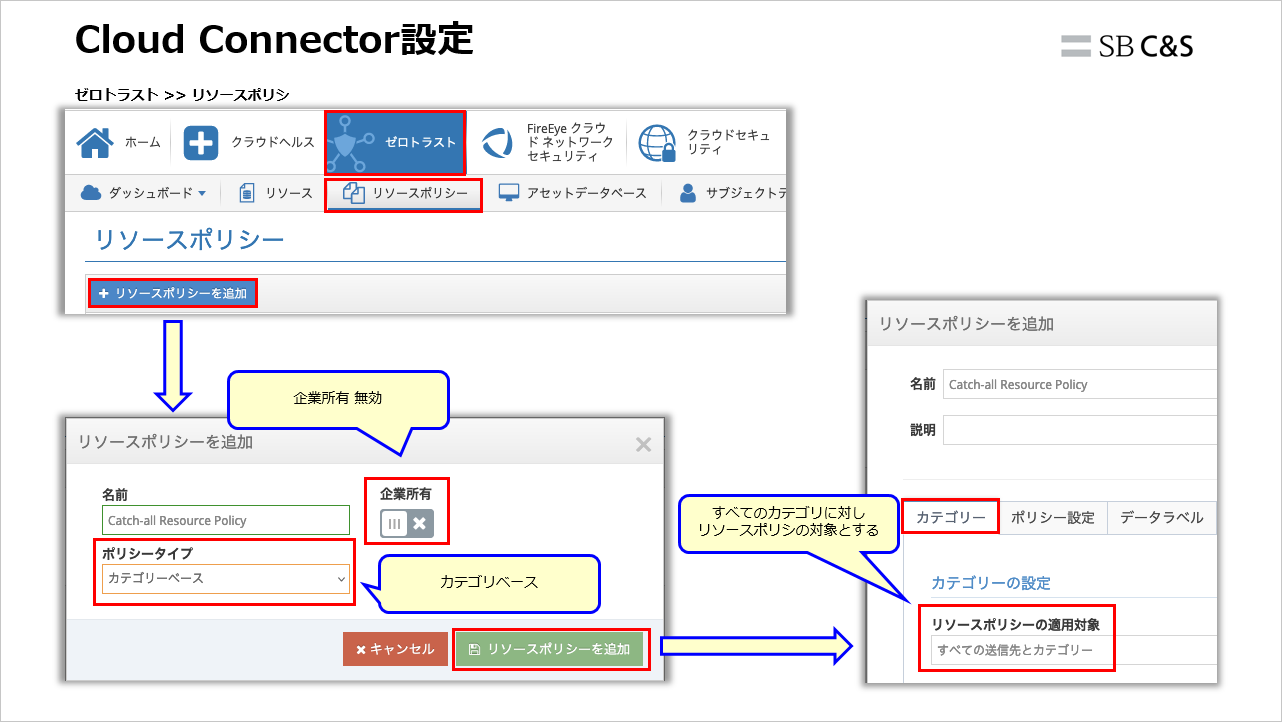

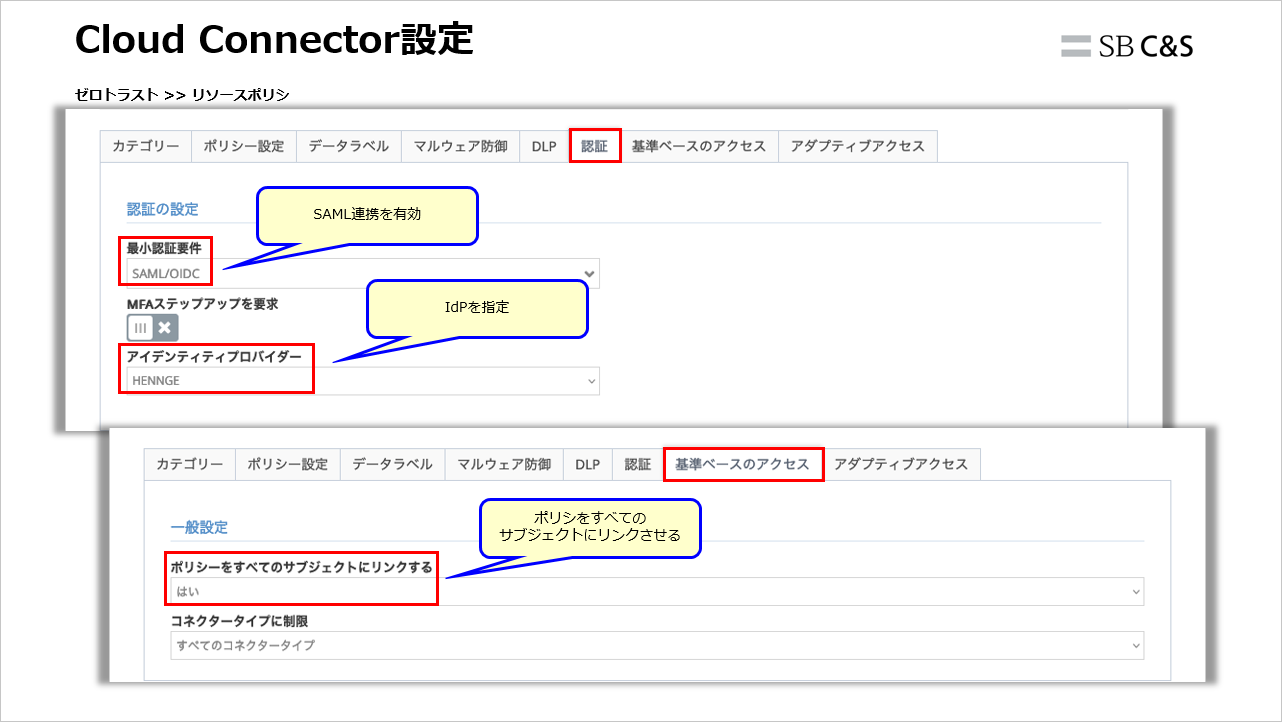

ゼロトラストリソースポリシにて、すべてのサイトを対象にSAML認証を実施するようにします。

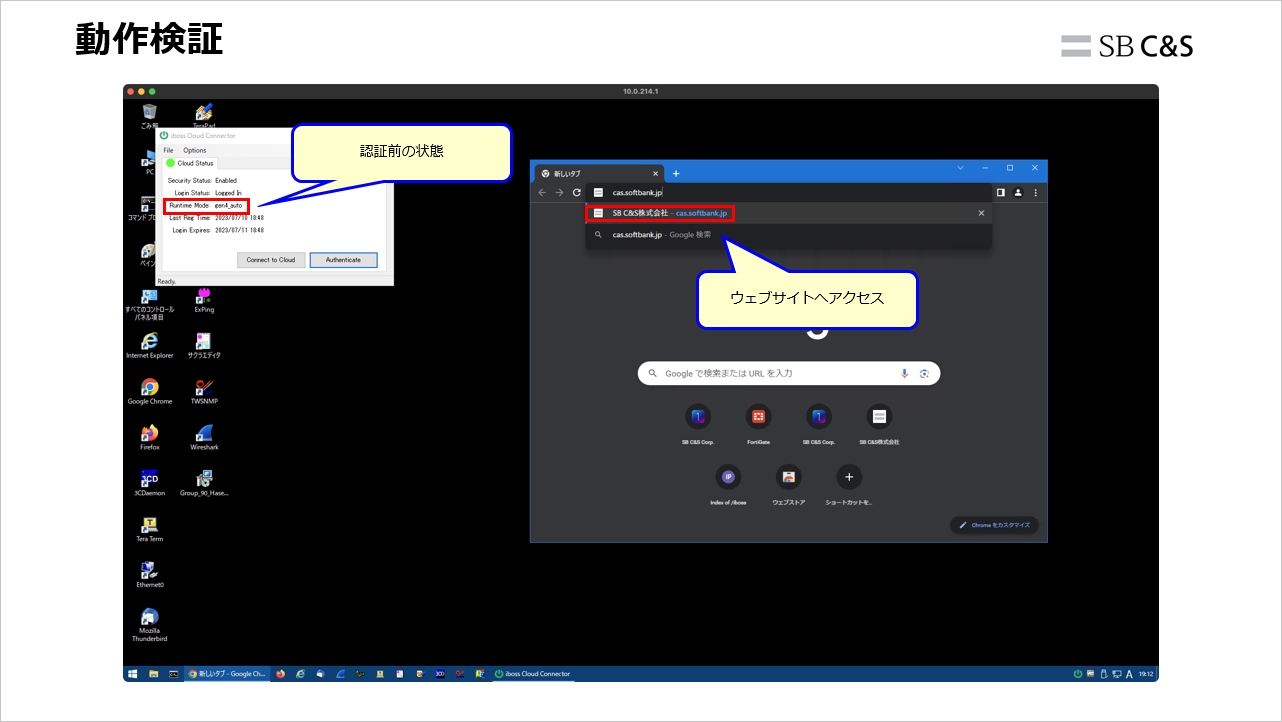

動作検証

ウェブアクセスを実際に行います。

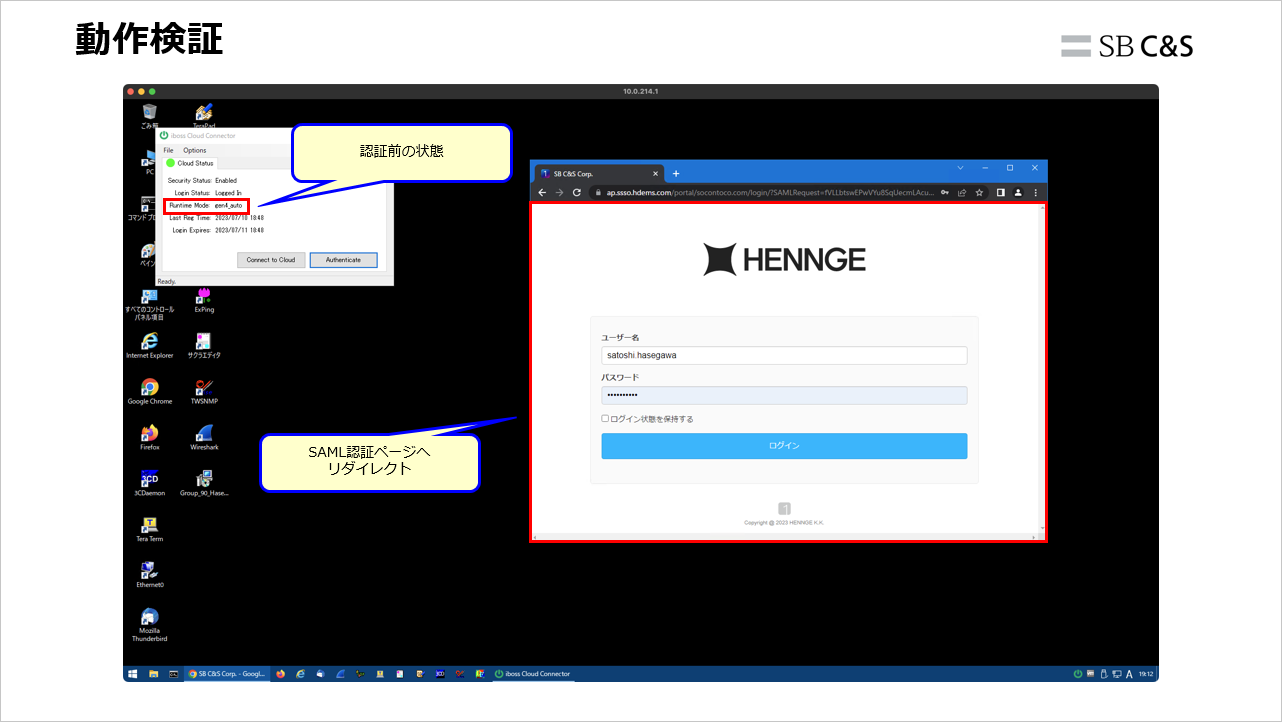

認証対象サイト(今回の設定例では、すべてのサイトを対象)にアクセスすると、SAML連携を行うため自動的にIdPへリダイレクトします。

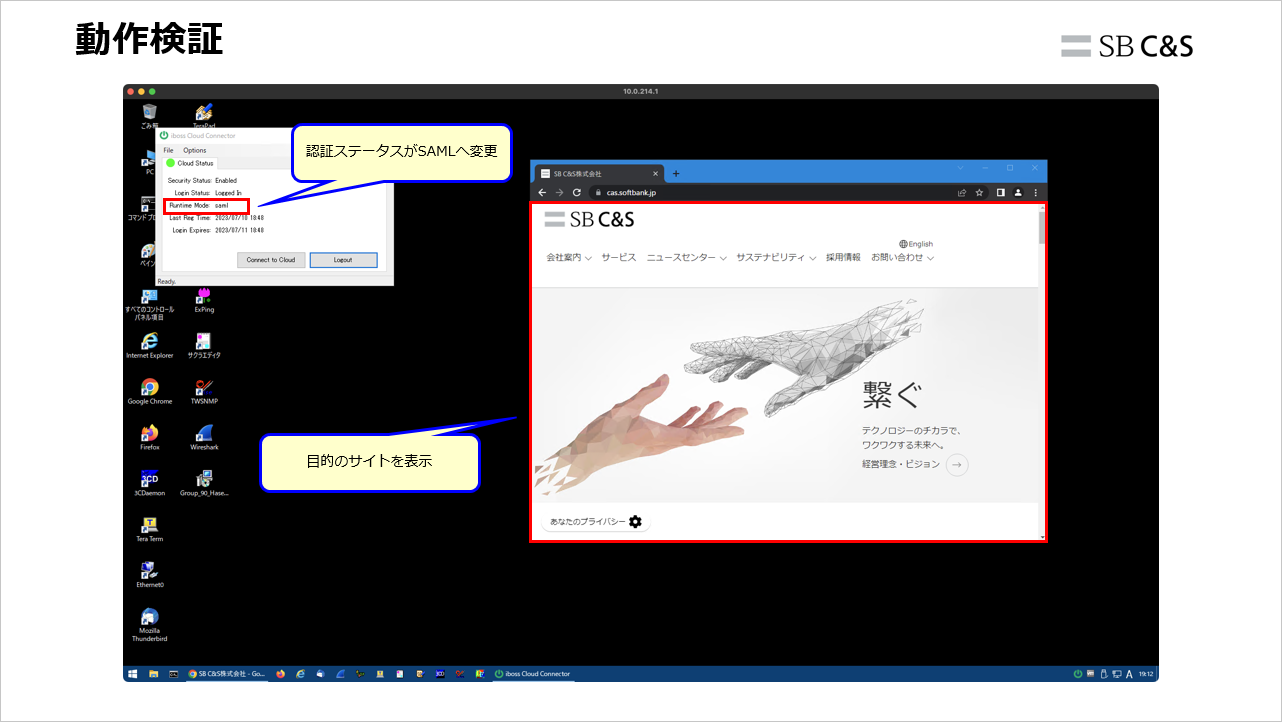

認証が成功すると、目的のサイトへ自動的にアクセスします。

いかがでしたでしょうか。

SAML連携についてご紹介いたしました。

今回は、1つのSAMLサービスと連携していますが、ibossでは複数のSAMLサービスと連携し、サイトごとに認証先を分けることもできます。

※合併を行い、認証DBが2つ並行稼働しているといった場合に有効な手法です。

以上、ご拝読ありがとうございました。

他のおすすめ記事はこちら

著者紹介

SB C&S株式会社

技術本部 技術統括部 第3技術部 2課

長谷川 聡